十九、SQL注入(SQL Injection)-Medium

一、查找注入点

High级别的SQL注入将查询内容的输入和结果的显示做了分离,使用两个页面实现查询功能。此时我们可以在查询页尝试寻找注入点。

在查询页输入1' and 1=1#,返回结果正常;在查询页输入1' and 1=2#,返回结果异常。可知and及其后面的内容可以被正常执行,此处存在注入点。

基于Deepseek的智能日志分析与威胁检测系统

1. 项目目标

通过现有设备搭建日志采集、存储与分析环境,利用Deepseek工具对日志进行智能分析,识别潜在的安全威胁。

2. 现有设备分配与角色

| 设备类型 | 规格 | 分配角色 |

|---|---|---|

| 笔记本电脑(3台) | 16G内存,i7 13代,1T硬盘 | 日志收集、日志分析、Deepseek运行 |

| 台式机(1台) | 8G内存,i3 7代,500G硬盘 | 日志存储(Elasticsearch/Splunk) |

| 无限路由器 | 用于日志生成与网络环境模拟 | 模拟企业网络环境,生成日志数据 |

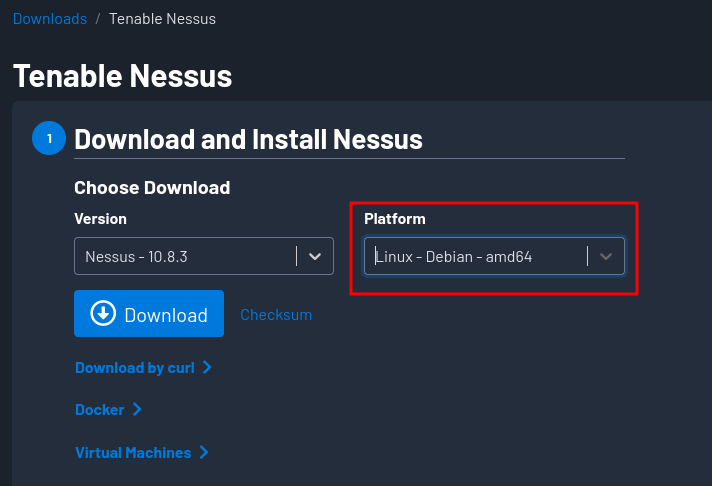

小型企业Web服务渗透测试

项目目标

通过现有设备搭建小型企业Web服务靶场,模拟企业网络环境,开展完整的渗透测试流程,包括信息收集、漏洞扫描、漏洞利用、后渗透测试等,评估靶场的安全性并提出优化建议。

设备分配与角色

| 设备类型 | 规格 | 分配角色 |

|---|---|---|

| 笔记本电脑1(攻击者端) | 16G内存,i7 13代,1T硬盘 | 渗透测试工具部署与攻击操作 |

| 笔记本电脑2(靶场服务端) | 16G内存,i7 13代,1T硬盘 | 搭建Web服务、数据库等靶场服务 |

| 笔记本电脑3(防御端) | 16G内存,i7 13代,1T硬盘 | 部署安全防护措施(防火墙、IDS等) |

| 台式机(日志与存储) | 8G内存,i3 7代,500G硬盘 | 日志收集、存储与分析 |

| 无限路由器 | 用于模拟企业网络环境 | 模拟企业网络结构 |

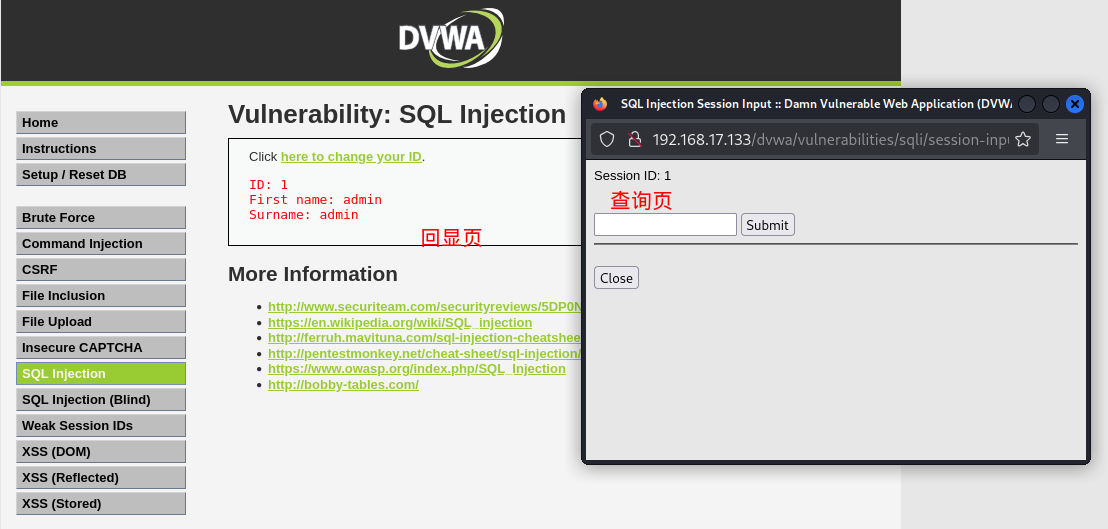

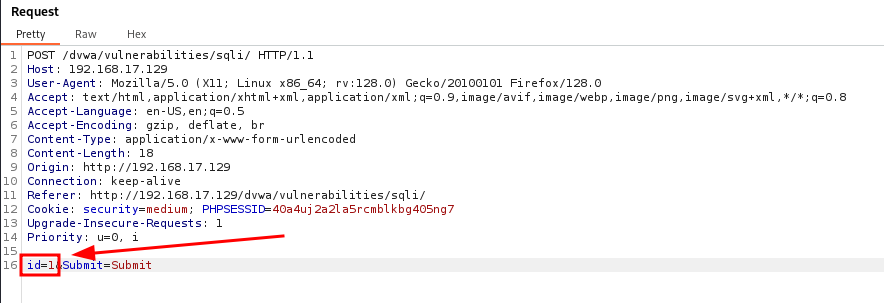

十八、SQL注入(SQL Injection)-Medium

SQL注入的Medium级别对前端页面输入的内容进行了限制,通过下拉菜单的形式只允许用户选择1-5之间的数字。

但是我们仍然可以使用Burpsuite抓包修改传递的内容,以此达到SQL注入攻击的目的。

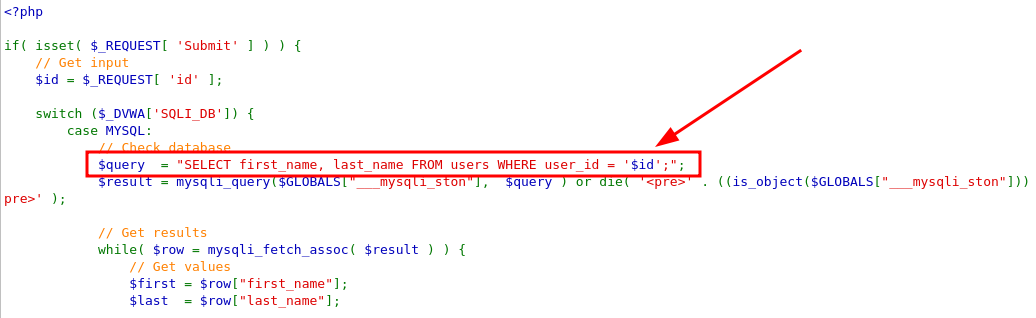

十七、SQL注入(SQL Injection)-Low

一、漏洞原理

在动态网站中,前端页面会通过post/get等方法向后端传递参数,后端代码将参数值与SQL查询语句进行拼接,然后对数据库执行查询操作,最后将查询结果返回给前端页面。

在上述过程中,如果不对前端传递的参数值进行检查和过滤,攻击者就会构造恶意的参数值,与查询语句拼接在一起对数据库进行攻击。

十五、不安全的验证码(Insecure CAPTCHA)-Medium

一、漏洞原理

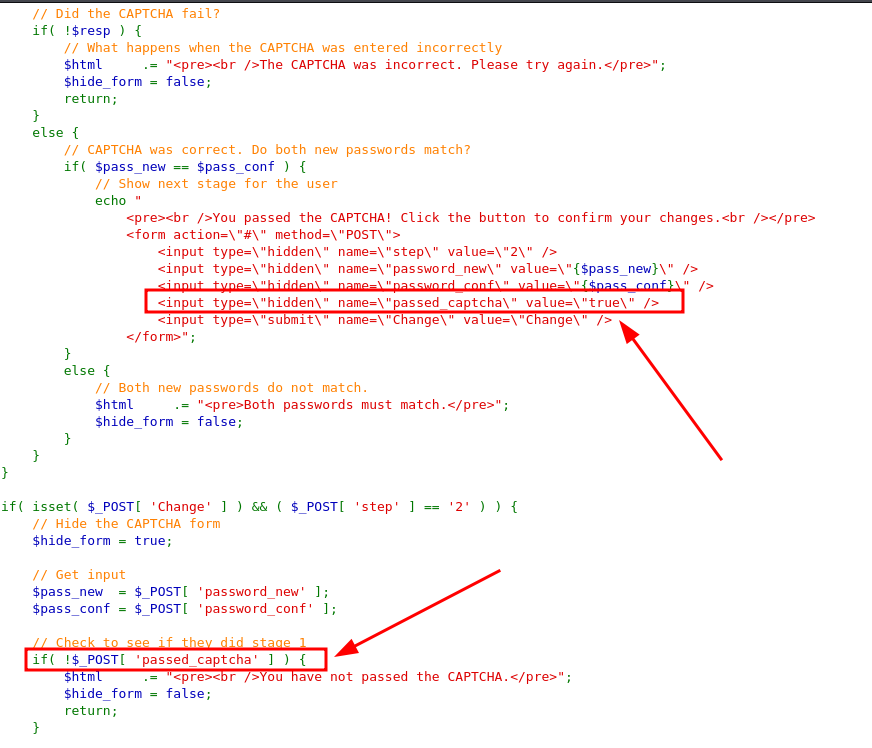

Medium级别将CAPTCHA的验证和密码修改操作做了关联,step=1时验证CAPTCHA的值,如果验证通过则将passed_captcha的值设为true,step=2时判断passed_captcha的值是否为ture,如果为ture则进行密码修改操作。

十六、不安全的验证码(Insecure CAPTCHA)-High

一、漏洞原理

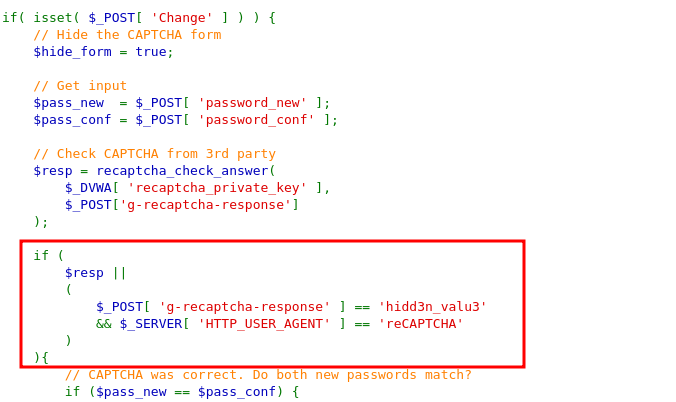

High级别将CAPTCHA值的验证作为判断条件,判断通过后才执行修改密码操作,没有像前两个级别一样使用step参数将两个操作拆分成两步。

High级别的漏洞存在于条件判断时,两个条件是或的关系,只要有一个条件为真即可执行密码修改操作。我们可以通过Burpsuite抓包修改参数使第二个条件为真,以此来绕过CAPTCHA值的验证。